.mallox后缀勒索病毒解密工具|勒索病毒解密恢复|mallox勒索病毒解密|mallox勒索病毒文件恢复|数据库恢复

目录:

- mallox勒索病毒介绍

- 感染mallox勒索病毒后的表现

- mallox勒索病毒的感染形式

- 如何恢复.mallox后缀勒索病毒

- mallox勒索病毒日常防护建议

案例:

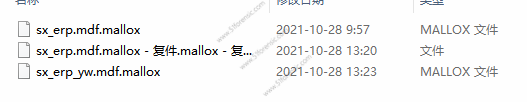

山西某有限公司的服务器由于设置的口令比较简单,加上长时间也没有维护检测,才导致被mallox勒索病毒感染,一时间公司所有的计算机失去了控制,全部停止工作,根据勒索信中的提示,公司老板发现如果给他们支付了赎金,后期很有可能被他们二次勒索,毕竟他们已经掌握了自己的信息。后来经过对网络上的勒索病毒数据恢复商家对比,联系到了云天数据恢复中心的工程师。

通过云天数据恢复中心工程师的专业检测分析,发现该公司服务器中了目前市面上较为流行的mallox勒索病毒,并且底层数据已经被加密,在经过公司老板同意恢复后,工程师连续奋战了3个小时就将其数据全部恢复。经过公司的检测尝试,所有数据恢复准确无误,恢复完整率达到了100%。后来打听到,云天数据恢复公司拥有十几年的数据恢复经验,拥有资深专业的数据恢复工程师研发团队,经验丰富,很多知名大公司企业都是他们的长期合作客户,并且其他恢复中心恢复不了的数据都是来找他们恢复的,在数据恢复方面还是云天科技更值得信赖。

云天数据恢复工程师还说,在日常工作中要定期对系统进行检查,维护软件系统的安全环境,做好日常维护工作,非必要不开远程桌面操作,关闭不必要的共享文档,这些都是mallox勒索病毒容易攻击的途径,并对重要数据做好备份工作,以此减少被攻击的情况出现。

底层分析:

一,mallox勒索病毒介绍

mallox是勒索病毒的一个类型程序名称,.mallox后缀的勒索病毒主要针对企业的Web应用和数据库服务器进行攻击,其中包括Spring Boot、Weblogic、OA、财务软件等。并且对设备攻击成功后,拿下目标设备的权限,还会在内网中横向移动,获取更多的设备权限,从而达到对其设备的加密程序执行目的。它是通过获取数据库口令后,远程下发勒索病毒的一种方式,并在被攻击设备的Web应用中大量植入WebShell,使文件名中包含“kk”的特征字符。入侵成功后会在目标机器内尝试释放PowerCat、ICX、AnyDesk等黑客工具,控制机器并创建账户,并尝试远程登录目标机器,获取更多内网中的设备权限,从而部署勒索病毒。

二,感染mallox勒索病毒后的表现

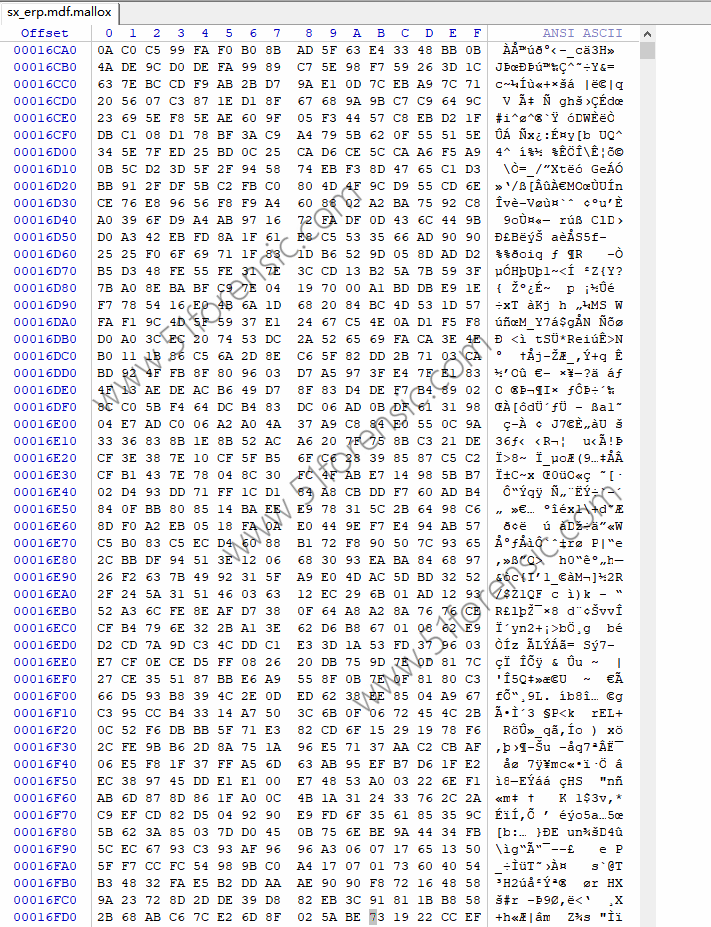

当计算机被mallox勒索病毒攻击后,首先直观的表现就是我们无法正常操作计算机。并且每个文件都被勒索病毒加密,如,“photo.jpg”的文件将会重命名为“photo.jpg.mallox”,“table.xlse”的Excel表格也将变成“table.xlsx.mallox”等,所有文件都会增加特定的.mallox扩展名,并且在文件目录中还会出现一个FILE RECOVERY.txt的勒索文本文档,其内容包含了威胁信息,赎金要求以及购买解密工具的介绍说。被攻击的计算机也不会被自有的杀毒软件所识别,因为这类加密程序都是广泛应用的加密程序,并且不会损坏文件,所以很难被大部分自有杀毒软件识别提示。

三,mallox勒索病毒的感染形式

经过对感染中毒后的计算机环境的分析检测,mallox勒索病毒家族基本上是通过以下方式入侵:

- 远程桌面口令爆破,我们要及时关闭远程桌面,或修改默认用户administrator

- 数据库弱口令攻击,我们要及时检查数据库的sa用户的密码复杂程度。

除此之外.mallox后缀勒索病毒还会通过网站挂马传播、恶意软件传播、共享文件夹入侵、邮件传播、漏洞入侵、U盘等形式传播,尤其是下载不可靠来源文件,它们会在其中会隐藏恶意软件,诱骗用户使用虚假安装程序,更新程序等方式从而被感染,因此日常工作运营中要注意细节,提前做好预防工作。

四,如何恢复.mallox后缀勒索病毒

mallox勒索病毒的编码技术是很复杂的,并且混合实用了多种技术,如密码学、数据库、网络网络安全等,一系列复杂的算法,使其难以被破解,并且被感染的计算机服务器的文件都不同,需要我们独立检测与分析加密文件的特征与加密情况,才能制定合适的数据恢复方案。在网上虽然也有第三方解密工具,但是也可能存在风险,他们可能会搜集用户隐私信息,也有可能让病毒进一步传播,最好的方式是让专业的数据恢复工程师对其进行独立检测分析。出于数据恢复所需要的时间、成本、风险等因素,建议数据不重要的,可以全盘扫描杀毒,后全盘格式化重装系统,后期做好系统安全防护工作即可,如果数据有恢复的价值和必要,可以尝试让专业工程师来恢复。(资深专业数据恢复工程师,王工:18012660223同V)

五,mallox勒索病毒日常防护建议

日常系统维护预防远比数据库恢复救援重要,为了减少被勒索病毒攻击,建议大家做好以下日常防护措施:

- 及时给办公终端或服务器打上补丁,及时修复漏洞,包括操作系统及第三方应用软件的补丁,防止病毒通过漏洞入侵系统,定期木马查杀,安装防火墙。

- 尽量关闭不必要的端口,如139、445、3389等。如果不使用可直接关闭高危端口,降低漏洞被攻击风险。

- 不对外提供服务的设备不要暴露在公网之上,对外提供服务的系统,应保持较低权限。

- 企业用户的口令密码要采用高强度且无规律的密码登录办公系统或服务器,要求包括数字,大小写字母,符号,且长度至少8位数,并定期更换口令密码。

- 做好数据备份,对关键数据和业务系统养成做备份的习惯,如离线备份,云备份等,避免数据丢失、被加密后造成业务停止,被迫妥协。

- 做好敏感业务和相关业务的的敏感数据隔离,避免被病毒窃听到敏感数据。

- 尽量关闭不必要的文件共享。

- 非必要不开启远程桌面控制端口。

- 请勿下载安装任何盗版软件,减少软件捆绑,并且切勿安装要求您停用防病毒软件的程序。

- 在向任何站点输入您的电子邮件、密码等详细信息之前需要检查HTTPS,不要访问没有SSL安全性的站点,不启用浏览器上的任何网络钓鱼或恶意软件保护。