2021年10月25日,我司接到深圳某软件公司的求助电话,称其服务器被勒索病毒攻击,金蝶数据库文件被加密,后缀名为.id[xxxxxxxx-xxxx].[newera@tfwno.gf].eking,需要恢复数据库大小在18G左右。

eking勒索病毒属于Phobos勒索病毒家族,该种勒索病毒主要针对企业服务器,它主要通过捆绑网站以及恶意邮件传播,采用AES加密方式。黑客的目的在于拿到赎金,但交赎金的风险很大,在大多数情况下,就算交了赎金也不一定能够解密,一方面在于大部分企业没有相关的网络安全意识,中了勒索病毒后做了不当的操作导致就算有钥匙也没办法解密;还一方面在于付了赎金黑客想二次勒索,这种情况也比较多。所以不建议中勒索病毒后向黑客交赎金,如果数据很重要,向专业的数据恢复人员寻求帮助。

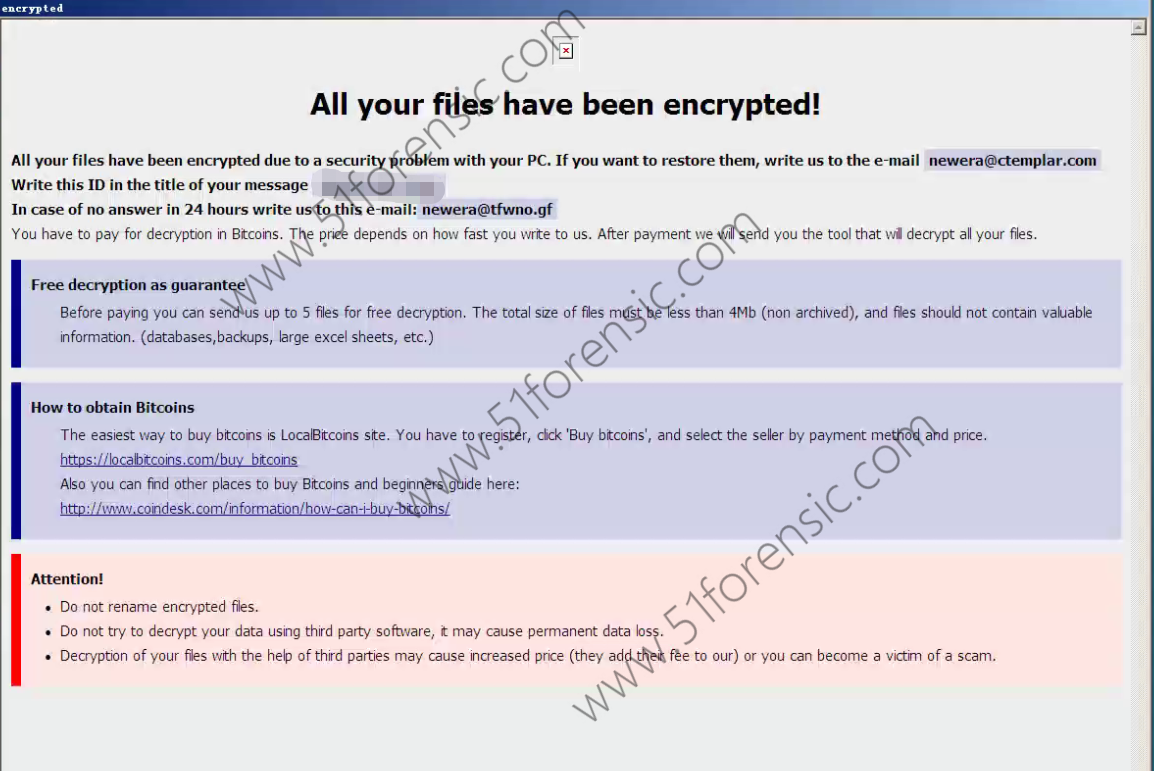

eking勒索病毒的勒索信如下:

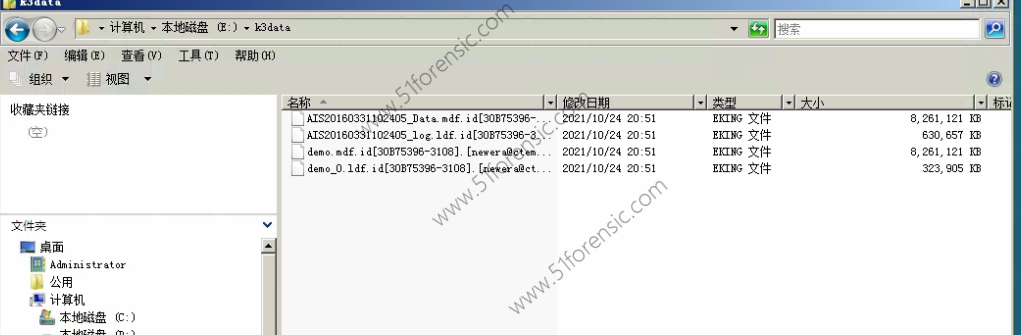

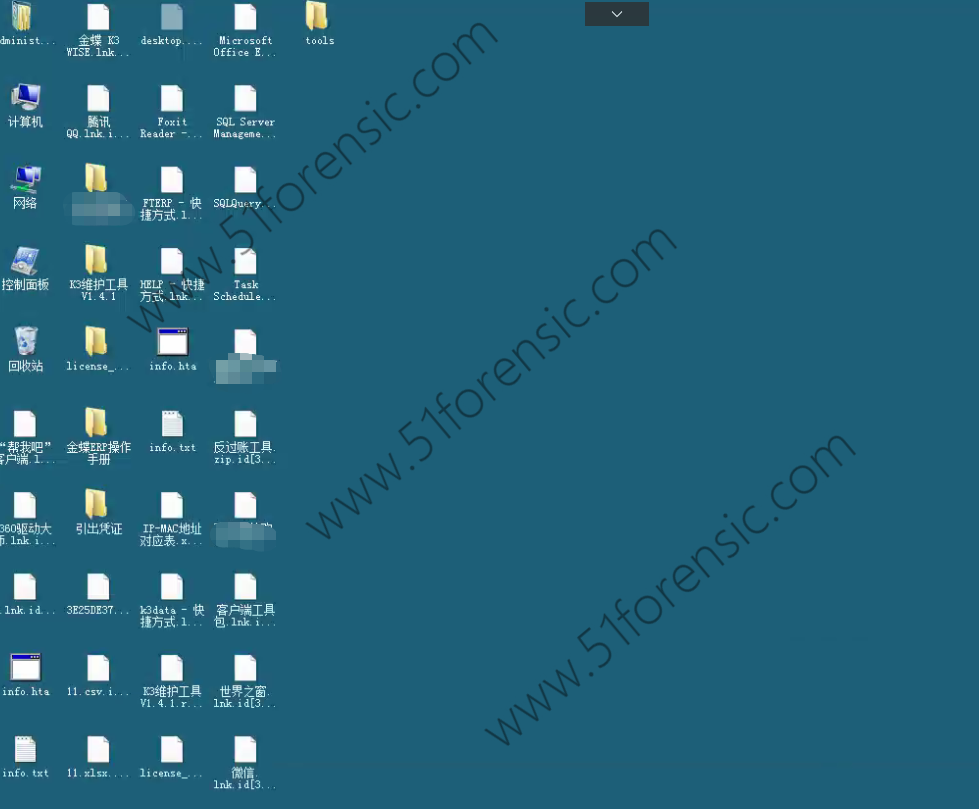

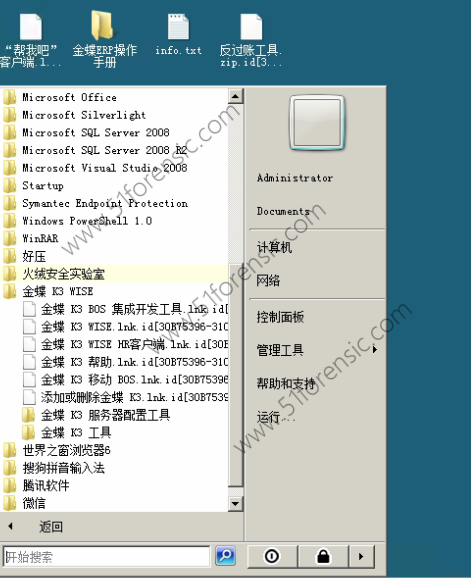

该客户服务器中毒情况如下:

云天工程师在客户同意恢复后,迅速展开修复工作,最终将客户的数据完整修复,数据完整度100%,搭建好环境后,客户远程到我们的机器上验证数据满意后,我们将数据交付给客户。

友情提醒:

1:重要数据及时备份;

2:定时对自己的局域网进行漏洞扫描,安全检测,修补漏洞

3: 不要一码通杀,所有服务器都采用一样的登录账号和密码是相当危险的

4:远程桌面端口非必要不要打开,如果外部厂商需要协助可采用其他远程方式。

5:核心数据可安装我司防勒索病毒系统,详询客服。安装后保证不会中毒。