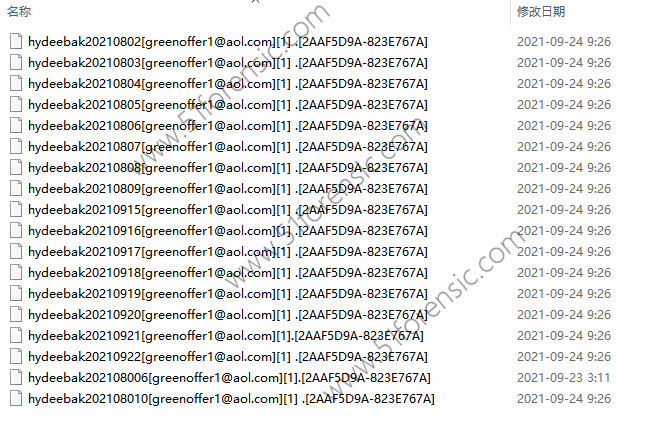

9月23日,我司接到贵阳某医药集团的求助电话,该集团hydee医药管理ERP系统的数据库文件被勒索病毒加密,中毒后的文件扩展名被改为.[greenoffer1@aol.com][1].[2AAF5D9A-823E767A]。如图

此种后缀为CryLock家族勒索病毒的一个新变种,在最近比较活跃,这种后缀的勒索病毒加密的文件恢复起来比较困难,但对于数据库文件的恢复,我司已经有了解决方案,并且恢复效果能达到99%以上。

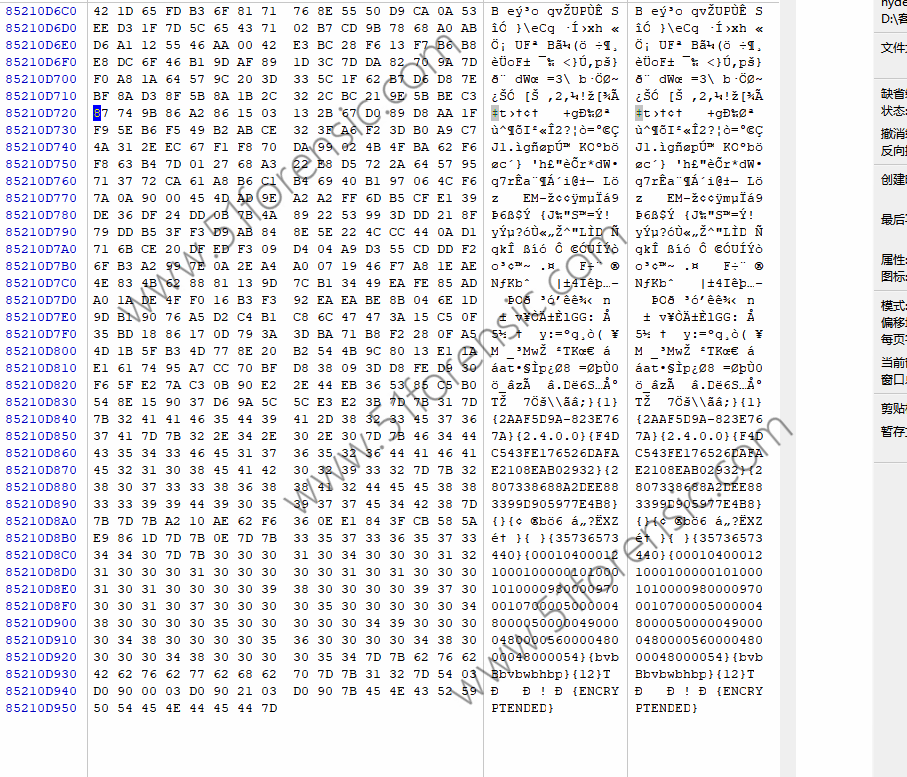

我们对该集团发来的样本文件进行了底层分析,可以看到这种勒索病毒的破坏程度是比较大的,因为之前处理过很多这种类型的勒索病毒,半小时后确定可以恢复数据,在与客户沟通后,客户要求将数据库完整修复,数据库大小为35G,我们给出了解决方案以及恢复费用,客户接受,随后完成了合同和保密协议签订。

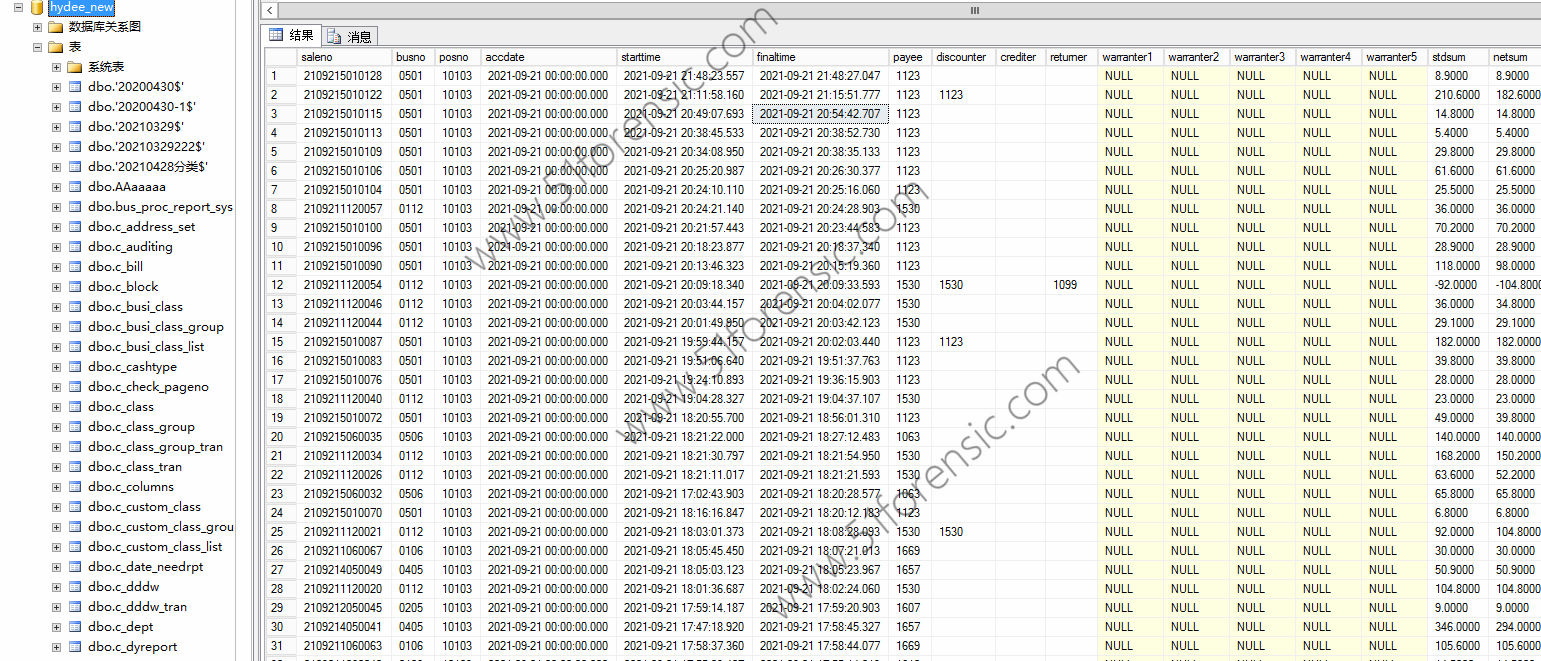

随后开始恢复工作,云天工程师采用我们自主研发的恢复算法对客户的数据进行提取,耗时12小时,将hydee数据库完美恢复,数据完整度100%,经客户验证业务系统可正常使用。

友情提醒:

1:重要数据及时备份;

2:定时对自己的局域网进行漏洞扫描,安全检测,修补漏洞

3: 不要一码通杀,所有服务器都采用一样的登录账号和密码是相当危险的

4:远程桌面端口非必要不要打开,如果外部厂商需要协助可采用其他远程方式。

5:核心数据可安装我司防勒索病毒系统,详询客服。安装后保证不会中毒