-------------------Lockbit勒索病毒有什么表现-------------------

Lockbit家族勒索病毒这段时间非常活跃,每天接到的案例都在5件以上,该病毒的加密算法极其复杂。它一般通过垃圾邮件活动、钓鱼网站、软件漏洞或虚假更新渗透目标计算机。

感染Lockbit家族勒索病毒后的最明显的特征为文件扩展名变为以下几种:

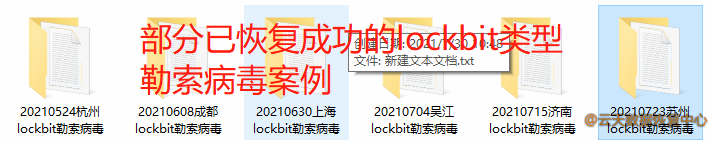

1: 文件名.lockbit(已恢复成功的真实案例请点击)

-------------------lockbit勒索病毒恢复成功案例-------------------

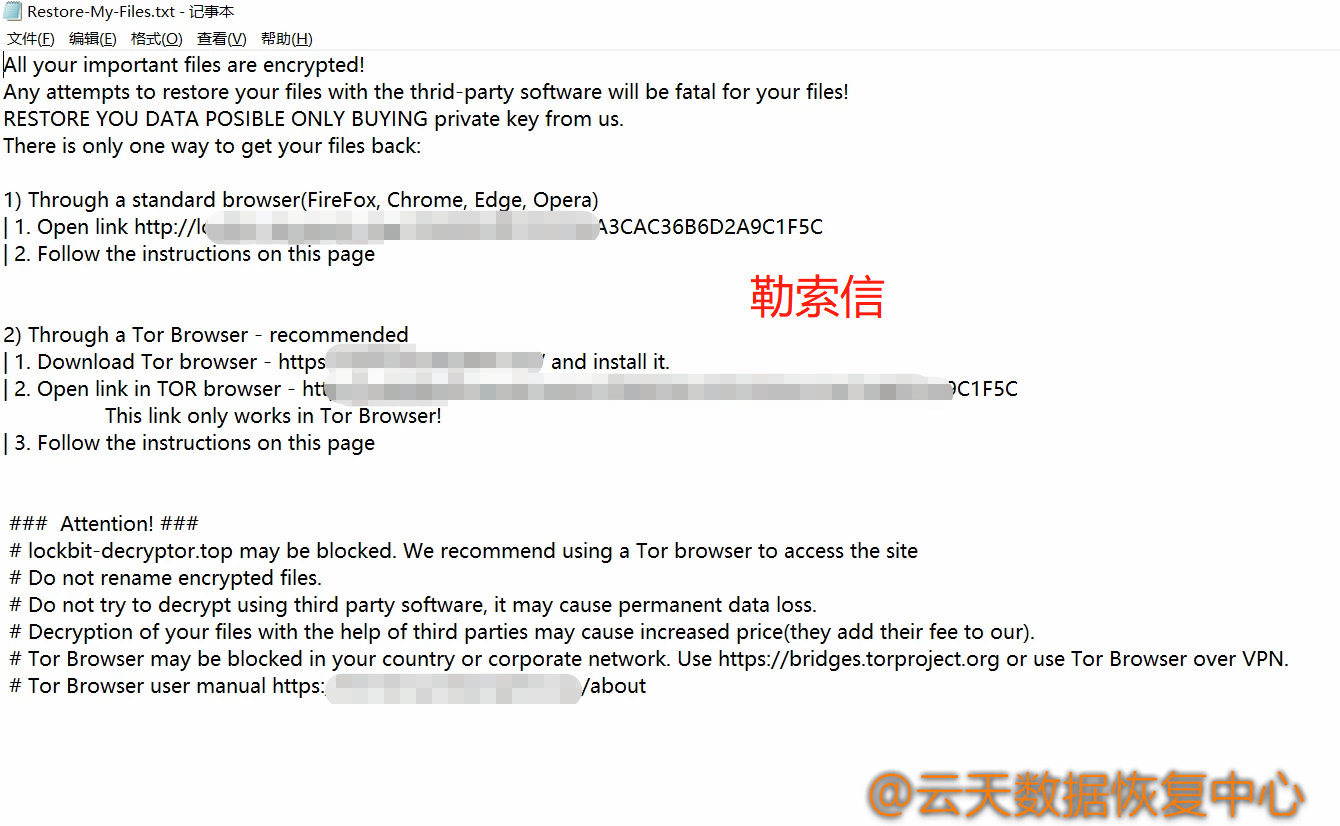

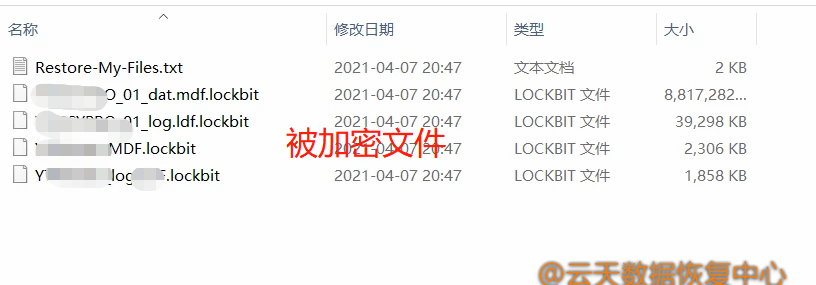

2021年6月30日,我公司接上海某公司求助电话,该公司服务器被攻击,所有SQL SERVER数据库的MDF文件都被勒索病毒加密。如下图:

-------------------恢复过程-------------------

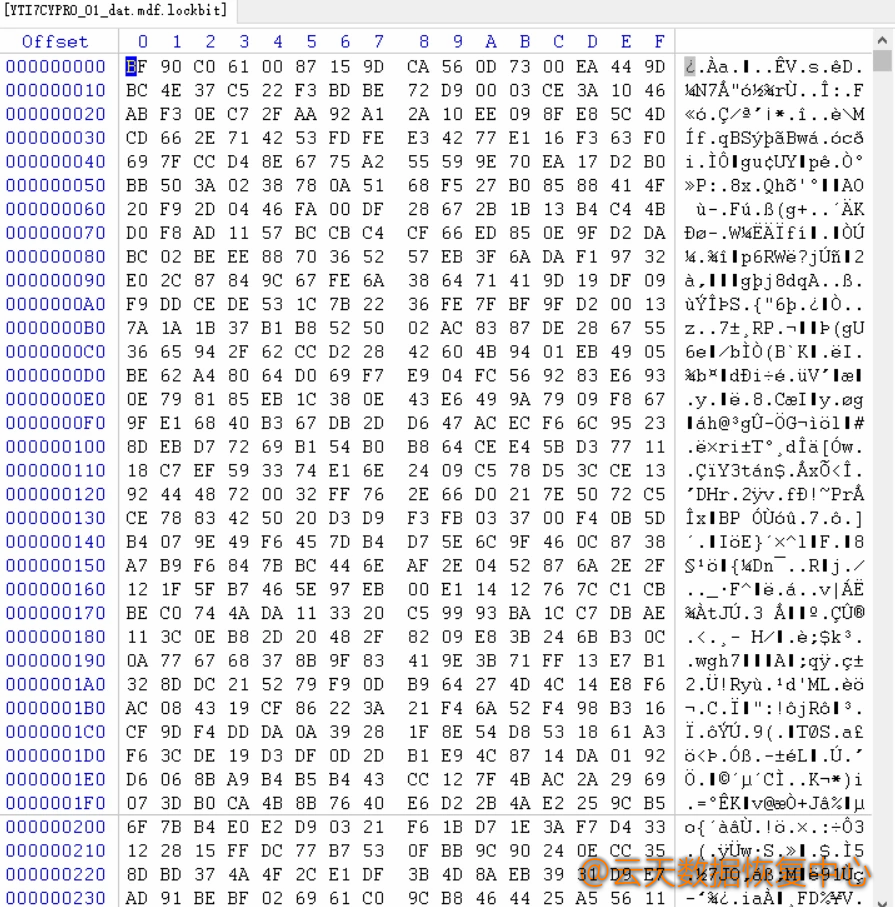

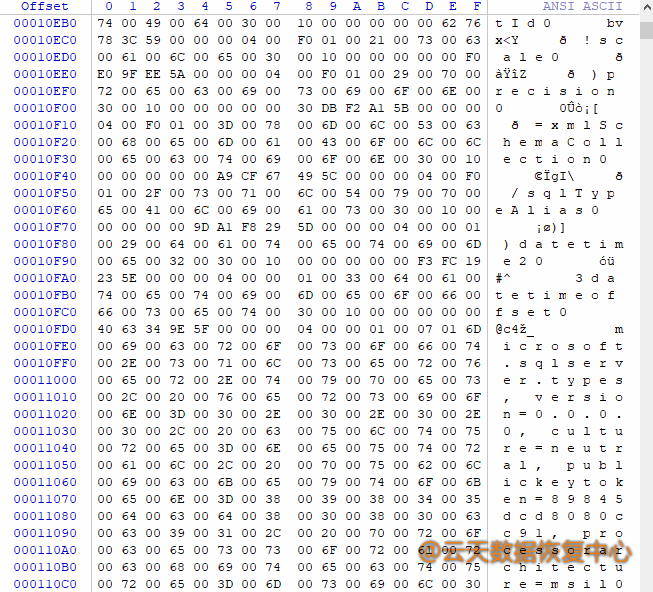

我们通过文件底层分析得知该病毒的加密算法和以往的lockbit勒索病毒不一样,所以恢复的难度大大提升。如下图:

针对此类勒索病毒,我们已经有解决方案,可恢复出被加密的数据。我们采用自主研发的恢复算法对客户数据进行提取。如下图:

-------------------恢复结果-------------------

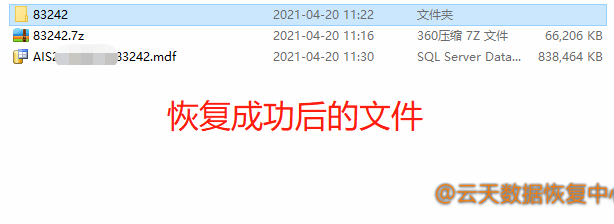

SQL SERVER数据库完美恢复,数据恢复完整度100%,经客户验证,业务系统可正常使用。整个恢复过程耗时3天。如下图:

-------------------后续预防方案-------------------

Phobos勒索病毒传播方式为通过远程桌面密码后登录到用户机器上进行手动投毒,获取远程桌而密码的方式有很多,常见的有密码爆破及在黑市上购买。防护建议:如果要向外开放远程桌机端口,可将端口号改为不常用的非知名端口,关闭常用的知名端口号;设置强密码,减小被爆破的机率;定期或不定期更换登录密码;为每台服务器设置不同密码,防止被攻陷一台服务器后一通百通,导致所有机器被加密。

-------------------公司推荐-------------------

如果遇到勒索病毒攻击,我们公司提供一站式解决方案,解决方案链接如下: