假期是勒索病毒入侵的最佳时机,所以假期结束后也是企业遭受勒索病毒的攻击的高峰时期,我司也是在假期结束复工后接到了大量的求助电话,云天工程师投入到紧张的工作中。

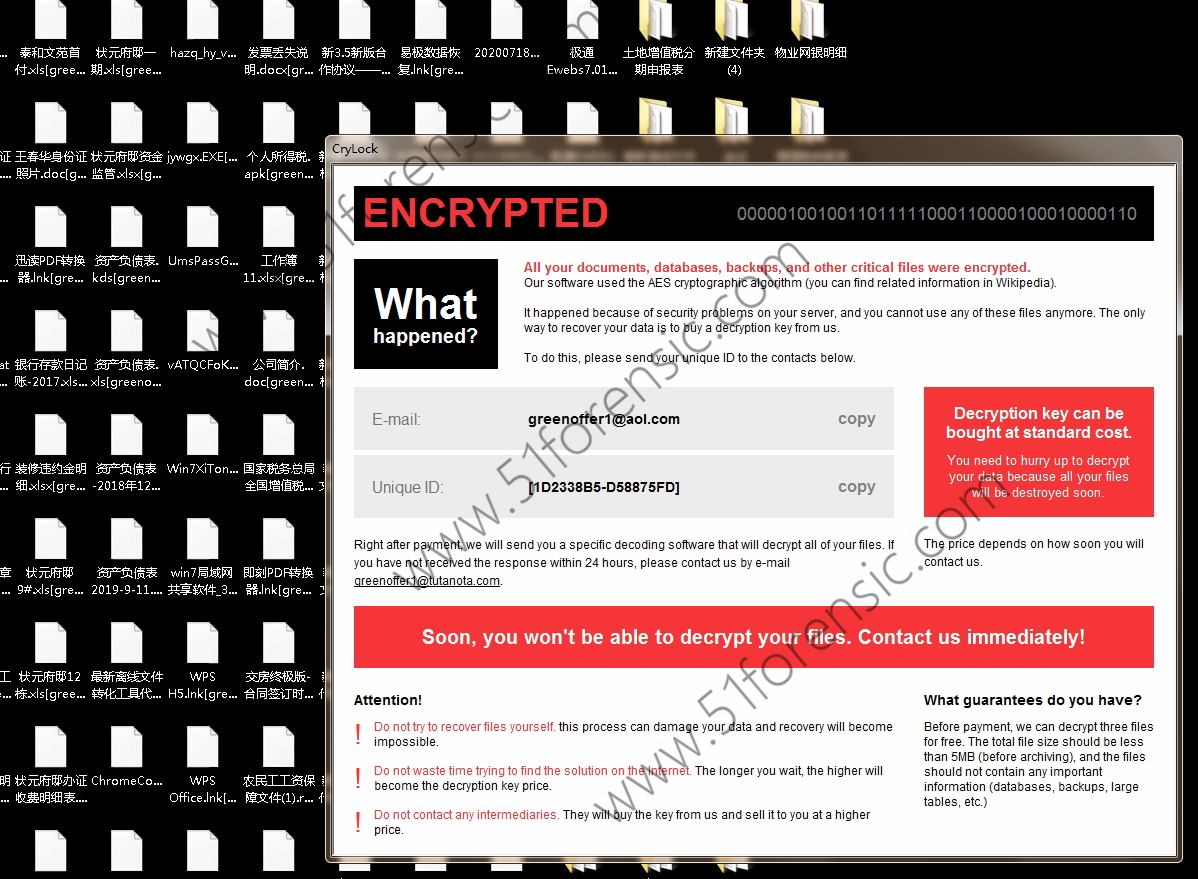

10月8日,我司接到安徽某物业公司的求助电话,称其服务器整机被勒索病毒加密,所有文件都打不开了,后缀名是邮箱加一串ID,这是典型的crylock勒索病毒,勒索信如下:

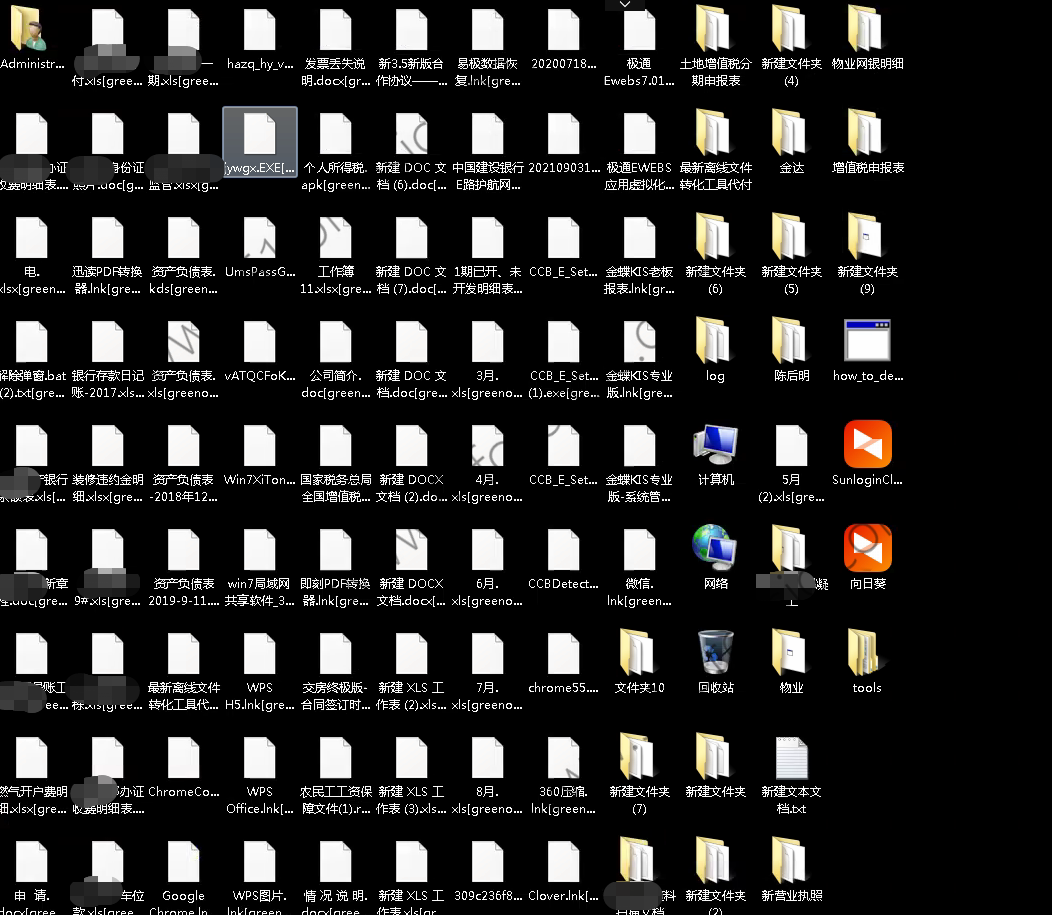

被加密的文件种类很多,有金蝶的账套、xlsx、word等等,这给数据恢复带来了很大的困难,因为客户说需要整机恢复,这也给了我们不小的压力。

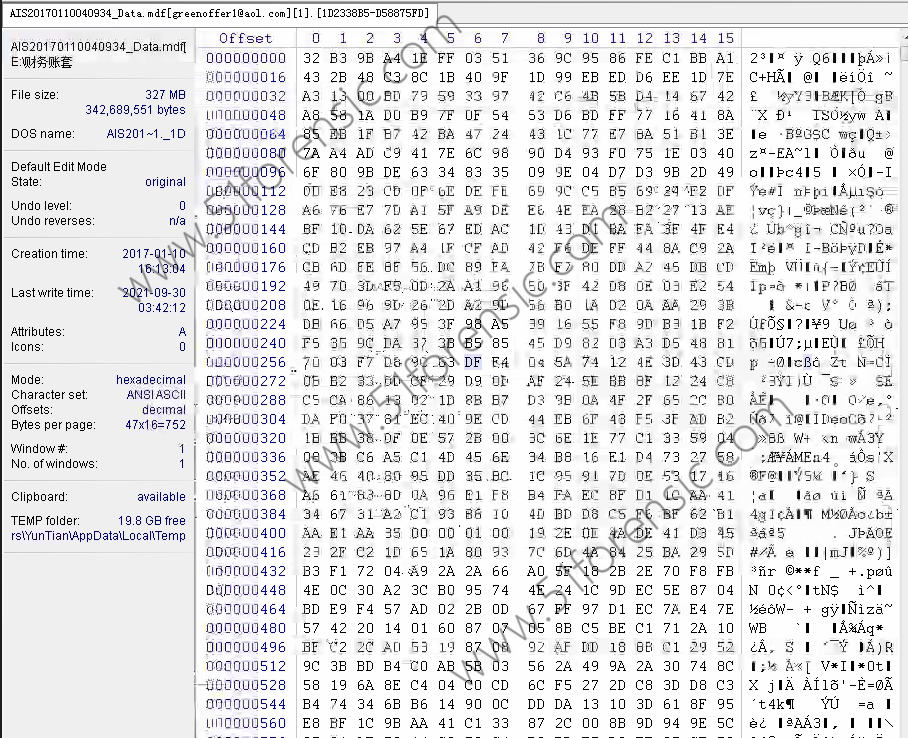

我们让客户把每种类型的文件打包了几个发过来,随后我们对这些文件进行了底层分析,如下:

通过分析,我们发现加密方式和之前处理过的同类病毒类似,所以我们很快确定了解决方案,确定能恢复后我们给客户报价,客户同意,我们的工程师立刻开始对数据进行恢复,耗时16个小时,完整度98%以上,我们让客户远程到我们的机器上对数据验证,客户验证成功后,将数据交付客户。

友情提醒:

1:重要数据及时备份;

2:定时对自己的局域网进行漏洞扫描,安全检测,修补漏洞

3: 不要一码通杀,所有服务器都采用一样的登录账号和密码是相当危险的

4:远程桌面端口非必要不要打开,如果外部厂商需要协助可采用其他远程方式。

5:核心数据可安装我司防勒索病毒系统,详询客服。安装后保证不会中毒。