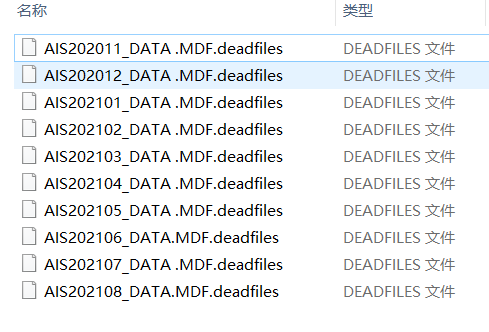

10月5日,我司接到深圳某智能制造企业的求助电话,客户称服务器遭到勒索病毒攻击,所有金蝶K3账套数据库文件被加密,后缀名被改为deadfiles。如下:

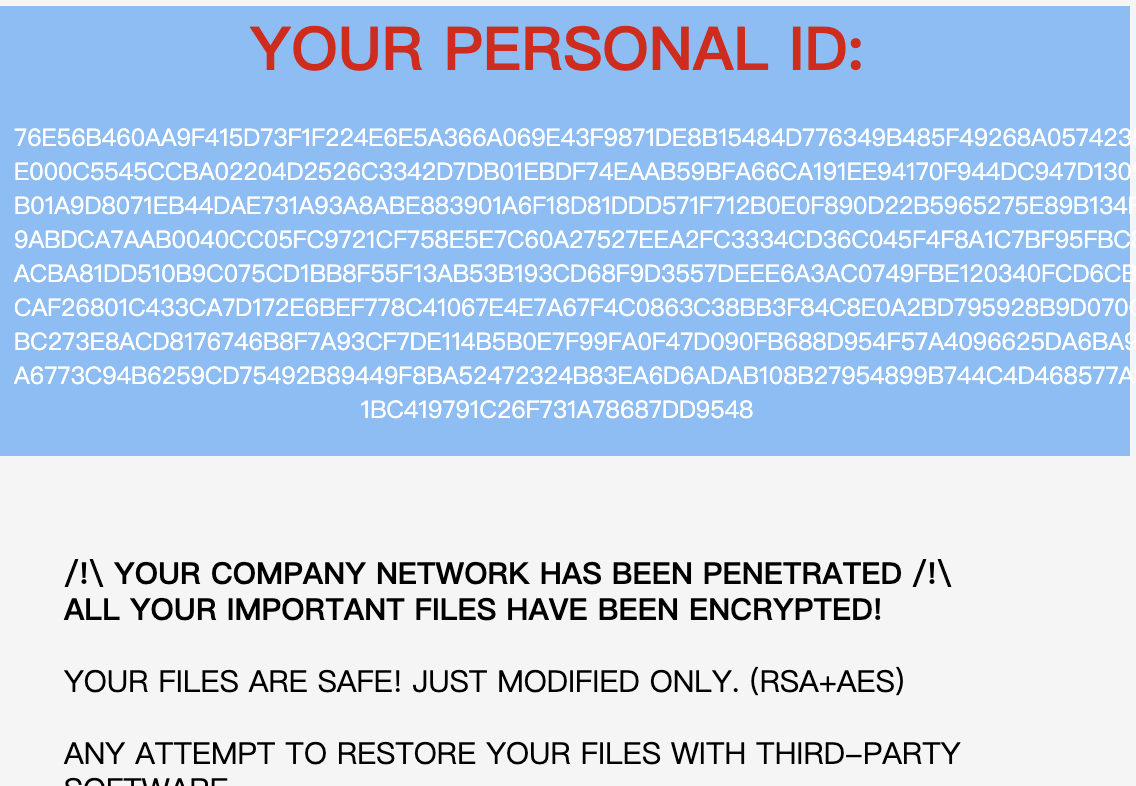

被加密后每个文件夹下都会留下文件名为:HOW_TO_RECOVER_DATA.html 的勒索信,内容为:

deadfiles后缀的勒索病毒为Medudalocker家族,该勒索病毒家族从2019年10月开始传播,主要是通过暴破过程桌面密码后手动投毒。

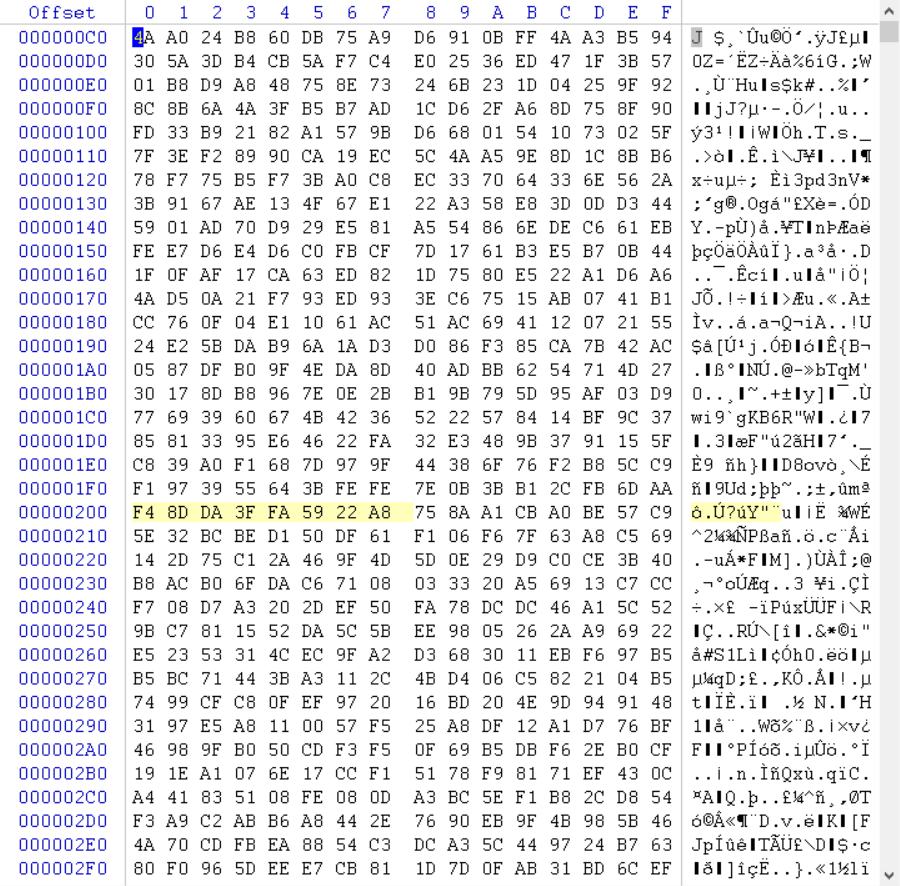

与客户沟通后了解到客户金蝶包含总账,供应链等模块,需要恢复的数据库文件大小共为7.8G,通过对其中几个数据库文件的底层分析,可以确认和我们之前处理过的同类型病毒的加密方式没有很大区别,确定可以恢复后,向客户给出几种解决方案和恢复费用,客户接受。

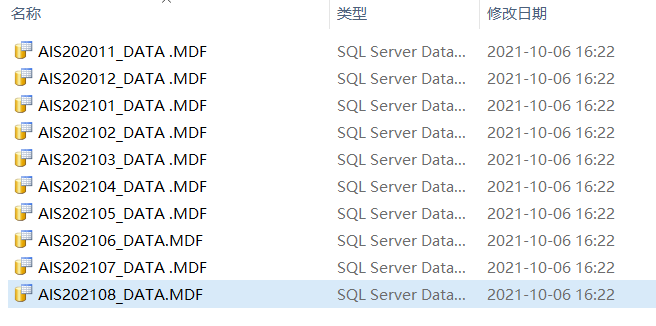

随后,我们的工程师开始对数据进行恢复,整个过程耗时一天,金蝶账套完整修复,在金蝶工程师的帮助下搭建好验证环境,客户验证数据满意后,我们将数据交付给客户,客户的业务系统恢复正常。

友情提醒:

1:重要数据及时备份;

2:定时对自己的局域网进行漏洞扫描,安全检测,修补漏洞

3: 不要一码通杀,所有服务器都采用一样的登录账号和密码是相当危险的

4:远程桌面端口非必要不要打开,如果外部厂商需要协助可采用其他远程方式。

5:核心数据可安装我司防勒索病毒系统,详询客服。安装后保证不会中毒。