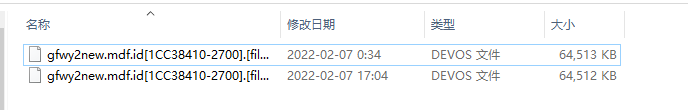

2022年2月7日,开工第一天,我司接到第一个电话,来自西安某公司,春节过后是勒索病毒高峰期,我们在享受年味的时候,公司的服务器就是黑客入侵的最佳时期,该客户也很不幸,服务器中了勒索病毒,文件的后缀名被改为.id[1CC38410-2700].[flie-manager@email.tg].Devos。根据客户的描述需要恢复的有一个mdf文件,共计大小60余兆。被加密文件如下:

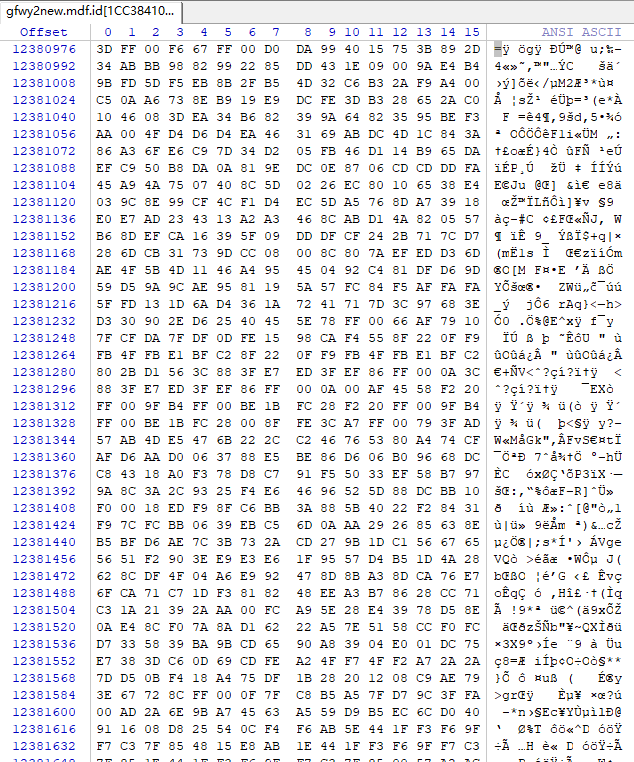

我们对被文件进行底层分析,因为devos这种类型的勒索病毒我们处理过太多了,所以大致看了下就确定可以恢复了,分析图如下:

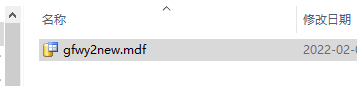

经过工程师的努力,耗时4个小时,将客户的数据完整恢复出来,客户验证后,数据可以正常使用。

友情提醒:

1:重要数据及时备份;

2:定时对自己的局域网进行漏洞扫描,安全检测,修补漏洞

3: 不要一码通杀,所有服务器都采用一样的登录账号和密码是相当危险的

4:远程桌面端口非必要不要打开,如果外部厂商需要协助可采用其他远程方式。

5:核心数据可安装我司防勒索病毒系统,详询客服。安装后保证不会中毒。